| 主机参考:VPS测评参考推荐/专注分享VPS服务器优惠信息!若您是商家可以在本站进行投稿,查看详情!此外我们还提供软文收录、PayPal代付、广告赞助等服务,查看详情! |

| 我们发布的部分优惠活动文章可能存在时效性,购买时建议在本站搜索商家名称可查看相关文章充分了解该商家!若非中文页面可使用Edge浏览器同步翻译!PayPal代付/收录合作 |

什么是WAF?

WAF的全称是(Web Application Firewall),即Web应用防火墙,简称WAF。

国际公认的说法是:Web应用防火墙是通过实现一系列HTTP/HTTPS安全策略为Web应用提供保护的产品。

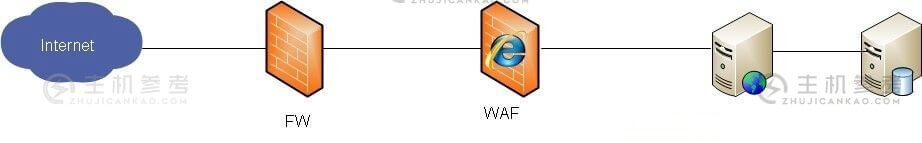

WAF的常见部署方式:

WAF的常见部署方式:WAF一般部署在Web服务器之前,用于保护Web应用。

那么WAF能做什么呢?

WAF 可以过滤 HTTP/HTTPS 协议流量以防止 Web 攻击。

WAF 可以对 Web 应用进行安全审计

WAF可以防止CC攻击

应用交付

CC攻击:通过大量请求消耗应用程序资源最多的应用,如WEB查询数据库应用,导致服务器拒绝服务,更详细的CC攻击介绍:

应用交付:实际上是指Application Delivery Networking (ADN),它利用相应的网络优化/加速设备,保证用户的业务应用能够快速、安全、可靠地交付给内部员工和外部用户的服务组。

从定义可以看出,应用交付的目的是保证企业关键业务的可靠性、可用性和安全性。应用交付应该是各种技术的同一个目标,比如广域网加速、负载均衡、Web应用防火墙……不同的应用需求有不同的产品支持和侧重点。

WAF 不能做什么?

WAF不能过滤其他协议流量,如FTP、PoP3协议

WAF无法实现传统的防火墙功能,例如地址映射

WAF无法在网络层阻止DDoS攻击

防病毒

WAF与传统安全设备的区别:

传统安防设备特点:

IPS:防御蠕虫、网络病毒、后门木马,但不具备WEB应用层的安全防护能力

传统FW:作为内网与外网之间的访问控制设备,提供3-4层安全防护能力,但不具备WEB应用层的安全防护能力

WAF 特点:

WAF是一款专业的应用层安全防护产品。

具有威胁感知能力

具备 HTTP/HTTPS 深度检测能力。高检出率、低误报率/低误报率

高性能

复杂环境下的高稳定性

WAF的主要功能:

WAF 主要受到许多内置安全规则的保护。

可以防御SQL注入、XSS、网页篡改、中间件漏洞等常见的OWASP TOP10攻击。

当发现攻击时,可以锁定IP,锁定IP后网站服务无法访问。

还支持预防CC攻击,采用浓度和速率双重检测算法。

WAF主要厂家:

国内:安恒、绿盟、七星辰

国外:Fly Tower、梭子鱼、Imperva

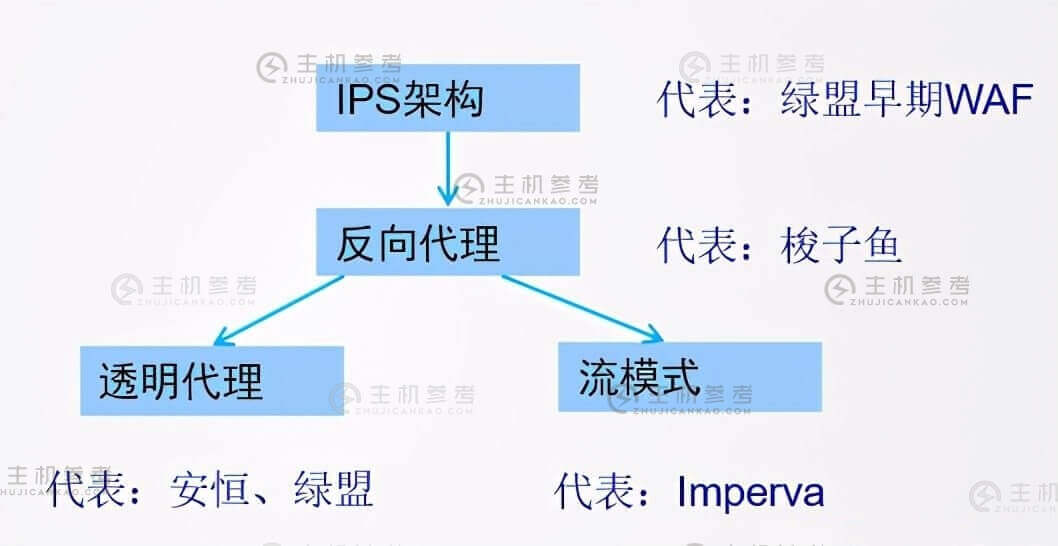

WAF的历史

WAF的发展主要经历了IPS架构、反向代理、透明代理和流模式。

IPS 架构的特点:

优点:

基于原有的 IPS 架构构建,易于部署

不改变数据包内容

更好的性能

缺点:

误报率和误报率高

HTTP慢速攻击和分片攻击难以解决

难以实现应用交付等复杂应用

反向代理功能:

优点:

单臂部署,无需联网

实现应用交付

良好的安全防护能力

缺点:

会改变数据包内容

表现不佳

需要更改网络配置,故障恢复慢。

透明代理功能:

优点:

透明部署,无需更改网络配置

实现应用交付

良好的安全防护能力

从故障中快速恢复

缺点:

对数据包内容的更改更少

一般性能

串流模式特点:

优点:

完全透明的部署,无需更改网络配置/数据包内容

实现应用交付

良好的安全防护能力

从故障中快速恢复

表现不错

缺点:

特殊构造攻击取决于 WAF 缓存大小

WAF关键技术

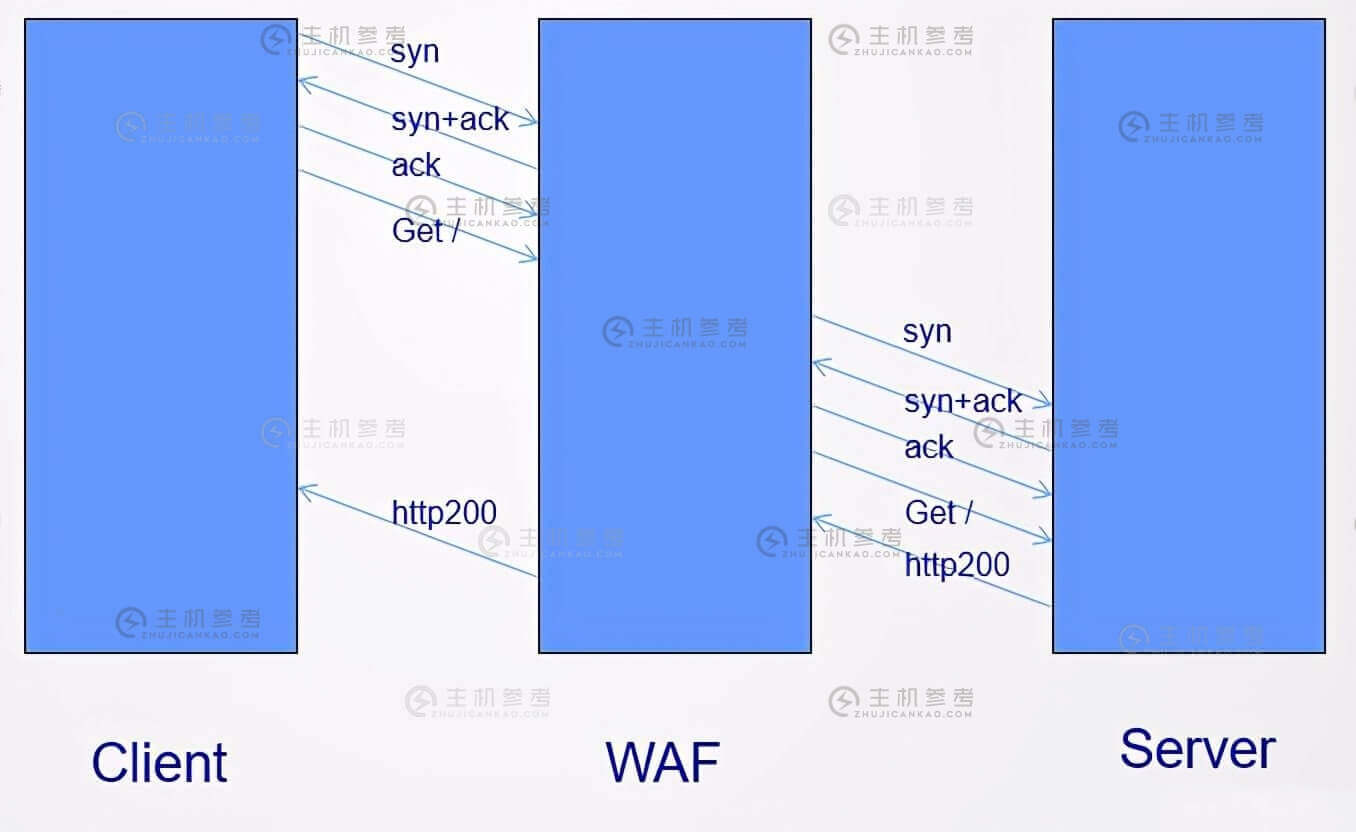

WAF的透明代理技术原理:

图:WAF透明代理技术原理

透明代理技术是基于TCP连接,网络协议栈应用层的代理技术,实现了客户端和服务端双向独立TCP连接的建立,隔离建立客户端和服务器之间的直接 TCP 连接。通信过程如下:

图:WAF通信流程

WAF主要改变以下数据包内容项:

客户端 TCP 源端口

客户端源MAC/服务器源MAC地址

长短连接协议版本

MIME 类型

Web应用安全保护策略:

基于WEB攻击特征库的正则表达式匹配方法;将策略规则组织成规则列表的方法,深入检查请求头、请求提交内容、响应头、响应内容体等内容进行匹配检查。

主要防止以下攻击:

HTTP 协议合规性

SQL 注入阻塞

跨站脚本/CSRF攻击防护

表单/cookie 篡改保护

DoS 攻击防护

敏感信息泄露

目录遍历

反扫描器检测攻击

Web 应用程序安全审计:

WAF 可以审计所有用户的访问行为。通过对访问记录的深入分析,可以发现一些潜在的威胁,攻击防护漏掉的请求仍然可以溯源。

反CC:

CC攻击的原理是攻击者控制部分主机不断向对方服务器发送大量数据包,导致服务器资源耗尽直至崩溃。 CC主要用于消耗服务器资源。每个人都有这样的经历:当一个网页被大量的人访问时,打开网页会很慢。 CC就是模拟多用户(线程多就多用户),继续下去。访问需要大量数据操作(即需要大量 CPU 时间)的页面会导致服务器资源的浪费。 CPU长时间处于100%,总会有未完成的连接,直到网络拥塞,暂停正常访问。

防止CC攻击的原则:

可以定义多个 DOS 策略

支持多种网址匹配算法

支持应用层IP匹配算法

网络到期交付:

“应用交付”实际上是指应用交付网络(ADN),它利用相应的网络优化/加速设备,保证用户的业务应用能够快速、安全、可靠地交付给内部员工和外部服务组。

从定义可以看出,应用交付的目的是保证企业关键业务的可靠性、可用性和安全性。应用交付应该是各种技术的同一个目标,比如广域网加速、负载均衡、Web应用防火墙……不同的应用需求有不同的产品支持和侧重点。

WAF一般可以做的应用交付主要通过:

Web 加速和数据压缩优化服务器性能。

WAF的多种部署模式

WAF一般支持透明代理、反向代理、旁路监控、桥接模式部署模式。

透明代理串联模式:

图:WAF部署场景-透明代理级联模式

透明代理部署模式支持透明串行部署模式。它串联在用户网络中,可实现即插即用,无需用户更改网络设备和服务器配置。部署简单易用,在大多数用户网络中都有使用。

部署功能:

无需改变用户的网络结构,对用户透明

强大的安全防护性能

快速恢复和旁路支持

透明代理级联方式是最常用的部署方式,防御效果不错。

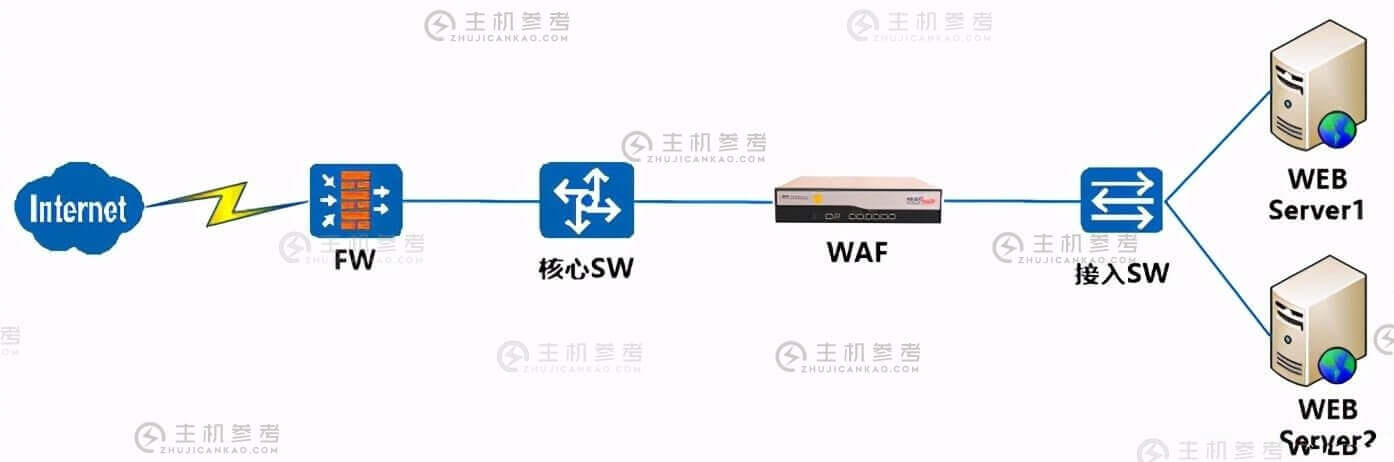

反向代理模式:

反向代理分为两种模式,反向代理(代理模式)和反向代理(牵引模式)。

代理模式:

图:WAF部署场景-反向代理(代理模式)

WAF使用反向代理模式绕过访问网络环境。需要更改网络防火墙的目的映射表。网络防火墙映射WAF的服务端口地址,隐藏服务器的IP地址。

图中,外网访问www.test.com时,解析为110.1.1.1。在网络防火墙FW上,nat-server技术会将110.1.1.1的外网地址解析为192.168.1.1的内网地址。其中192.168.1.1是WAF的服务端口地址,WAF会访问后端服务器192.168.1.@ > 100,数据包返回给WAF,WAF返回给用户,用户充当代理,隐藏真实Web服务器地址。

部署功能:

旁路部署,对用户网络不透明,防护能力强

故障恢复时间慢,不支持Bypass,恢复时需要将域名或地址重新映射到原服务器。

此模式用于复杂环境,例如设备无法直接串联的环境。

访问时需要先访问WAF配置的服务端口地址。

支持VRRP主备

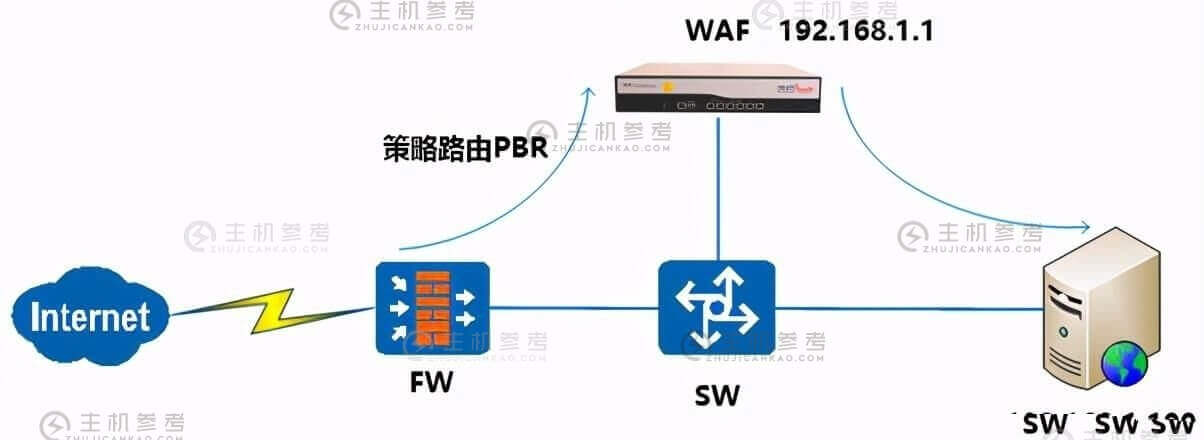

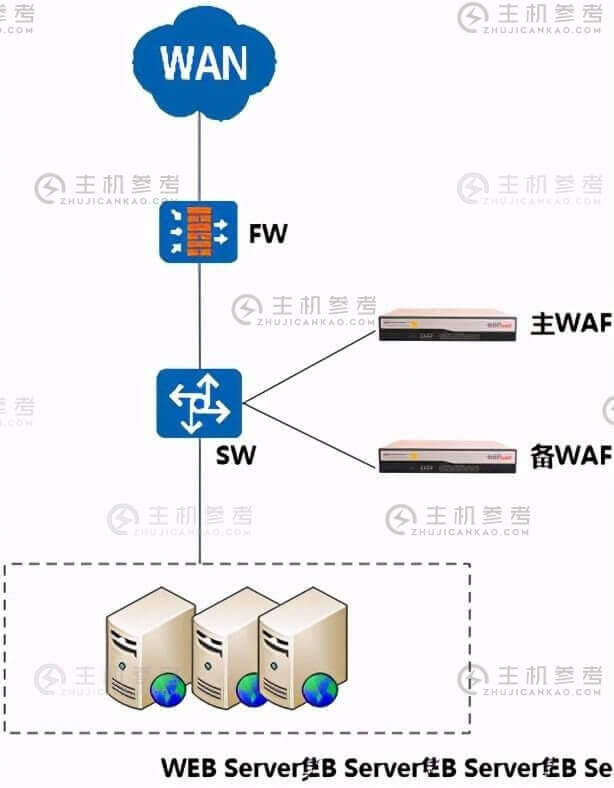

牵引模式:

图:WAF部署场景-反向代理(牵引模式)

WAF使用反向代理模式绕过访问网络环境。需要在核心交换机上做策略路由策略路由,将客户端访问服务器的流量拉到WAF,策略路由的下一跳地址表示WAF的服务端口地址。

部署特点:

绕过部署,对用户网络不透明。

故障恢复时间慢,不支持旁路,恢复时需要删除router策略路由配置。

此模式用于复杂环境,例如设备不能直接串联的环境。

访问时访问网络服务器

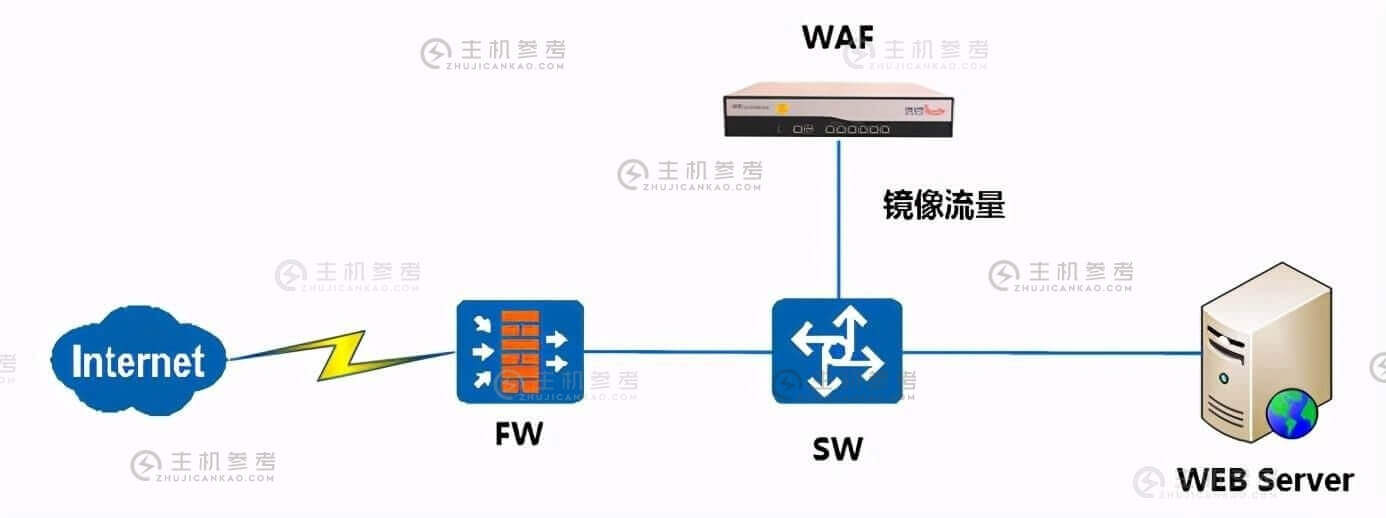

旁路监控模式:

图:WAF部署场景-旁路监控模式

采用旁路监控方式,在交换机上镜像服务器端口,将流量复制一份到WAF,部署时不影响在线服务。旁路模式下,WAF只会告警,不会阻塞。

透明桥接模式:

图:WAF部署场景-透明桥接模式

透明桥接模式是真正意义上的纯透明,不会改变数据包的任何内容,如源端口、TCP序号,桥接模式不跟踪TCP会话,可以支持路由非对称环境。

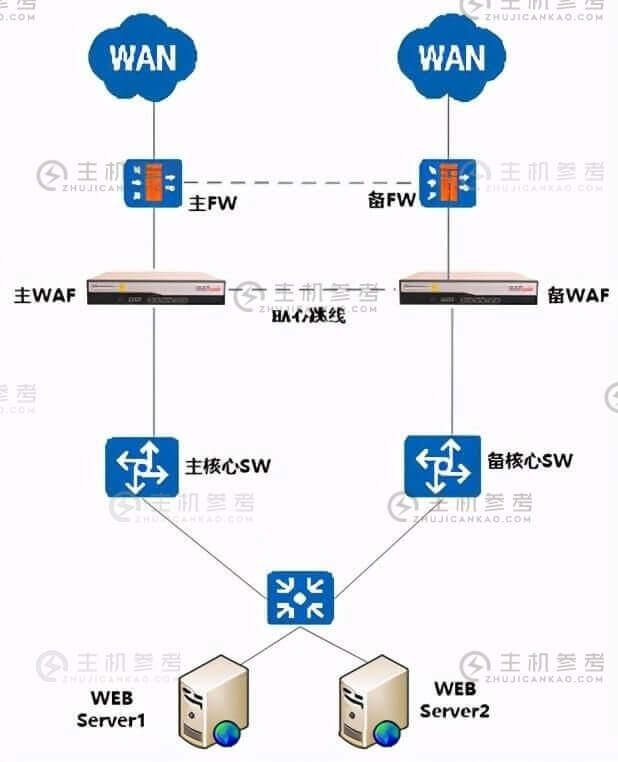

WAF可靠性部署——透明代理下的HA主备模式:

图:WAF部署场景——透明代理下的HA主备模式

在双机HA模式下,WAF工作在Active和Standby模式,即当一个WAF处于检测保护模式时,另一个WAF处于待机模式,不工作。当主WAF出现故障,或者连接到主WAF的上下行链路出现故障时,备用WAF会协商进入检测保护模式。

流量的切换:根据流量来判断,流量从哪一边去。

当两边同时有流量时,需要使用主主模式,不需要心跳线。

WAF可靠性部署——反向代理下的HA主备模式:

图:WAF部署场景——反向代理下的HA主备模式

WAF在反向代理下通过VRRP协议协商主从关系。正常情况下只有master工作,standby不工作。当WAF master出现问题时,slave会自动切换到master上工作。

这几篇文章你可能也喜欢:

- 如何关闭Win10中的安全软件防火墙(如何关闭Win10中的安全软件)

- Hengchuang技术:双重11、13元云服务器的最低价格,大带宽云239元,裸机500 yuan

- DWIDC:促进国内多IP云服务器/单个服务器/主机机器模型,每月支付260元

- CloudCone:美国 Windows VPS,洛杉矶 MC 机房 17.49 美元/月起

- VoLLcloud香港CMI VPS新品限量版推出,带宽300M起,解锁Naphi和D+,低至$59 /年

本文由主机参考刊发,转载请注明:Web应用防火墙与传统网络设备有何区别? https://zhujicankao.com/69438.html

主机参考

主机参考

评论前必须登录!

注册